SIEM Operations

Unsere zahlreichen SIEM Services im Überblick. Entdecken Sie weitere Produkte, die die G.I.P. für Ihre Kunden erfolgreich betreibt.

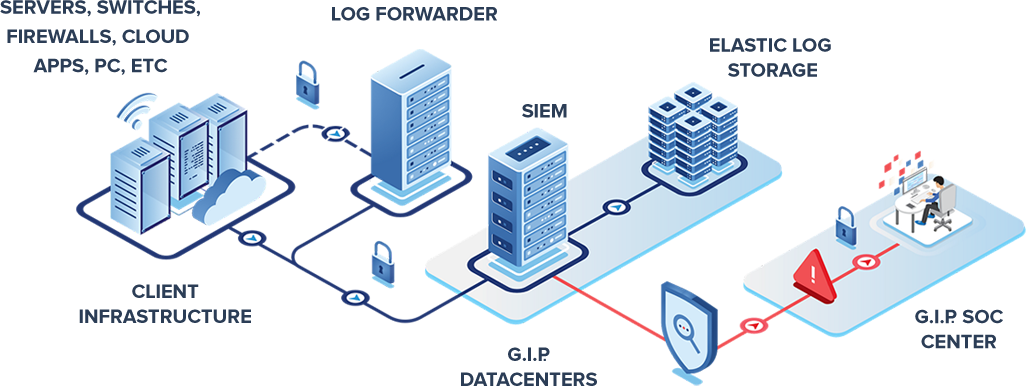

Mit Cyber Defense as a Service (CDaaS) bietet die G.I.P. ihren Kunden eine umfassende und komfortable Möglichkeit, ihre IT-Landschaft in ein aktives Sicherheitsmonitoring zu integrieren. Durch die Bereitstellung eines Security Operations Center (SOC) mit der dazugehörigen Überwachungstechnologie SIEM werden Angriffe in Echtzeit erfasst und umgehend Gegenmaßnahmen eingeleitet. Hierzu werden Logdaten von nahezu allen IT-Komponenten im Firmennetzwerk gesammelt, analysiert und Angriffsmuster erkannt. Unser CDaaS bietet eine umfassende Lösungen zur Erkennung und Abwehr von Angriffen in Echtzeit.

CDaaS basiert auf Next-Generation SIEM-Platformen mit KI/ML-basierten State-of-the-Art-Features.

Unsere SOC Experten liefern darauf basierend L1-L3 Analysen inklusive forensischer

Artefakt-Untersuchung.

Hierdurch werden Hackerangriffe frühzeitig erkannt und auch verhindert. Diese Security

Features werden zudem kontinuierlich erweitert und an

neue Bedrohungsszenarien angepasst.

Mit unserem Active-Incident-Response-Service unterstützen wir unsere Kunden zudem aktiv

bei der Beseitigung und Behebung von Sicherheitsvorfällen, dies - wenn nötig - auch vor

Ort beim Kunden.

CDaaS basiert auf einer für den Kunden leicht verständlichen Kalkulationsbasis, welche

die üblichen Kostentreiber eliminiert (keine Abrechnung nach EPS, Logdatenvolumina/Tag

oder Cyber Incidents).

• Deutschsprachiges SOC

• Sitz in Luxemburg

• 24h / 7 Tage / 365 Tage

• Level 1 bis 3 Analyse

• Forensische Artefakt-Analyse

• Deep dive Analysen

• Reaktionszeit < 15 Minuten

• SIEM/SOAR inkl. Active XDR/EDR

• NextGen Features

• Behavior Analytics

• File Integrity Monitoring

• Cloud / Container Security

• Agentenbasiert

• DSGVO konforme Logdatenspeicherung

• 24/7 Active

Incident Response

• Remote Entstörung

(via EDR Agent)

• Vor-Ort Unterstützung

falls notwendig

• All-Inclusive Preismodell

• Keine Kostenfallen

• Keine Aufwandsberechnung für Cyber-Incidents

• 1.500 aktive Detection Rules

• Community-based

Rules updates

• basierend auf MITRE,

Kill Chain und NIST

• Compliance

basierte Use Cases

• Individuelle Use Cases

• Schnelles, unkompliziertes Onboarding

Die Nutzung eines agentenbasierten Ansatzes bietet eine Vielzahl von Möglichkeiten zur Erkennung von Schwachstellen und Härtungsgrad auf IT-Systemen. Durch aktuelle CVE-Repositories, sowie durch das Threat-Intel-Team identifizierte Bedrohungen, bilden hierbei die Grundlage der Schwachstellenerkennung. Auf Stand-alone-Schwachstellensysteme können Sie hiermit zukünftig verzichten und somit Ihre IT-Security-Kosten optimieren.

Die Erkennung von Angreifern in Ihrem Netzwerk ist ein wichtiger Teil einer

umfassenden Sicherheitsüberwachung.

Wir bieten auf Basis von

bewährten Technologien wie OwlH, Surricata, ZEEK, nzyme und Snort ein optionales

Intrusion Detection System (IDS) an, welches als Ergänzung Ihrer Netzwerksicherheit

dient.

Die Netzwerk-Traffic-Analyse wird an das SIEM zur Anomalieerkennung angebunden.

Unser CDaaS ist in der Lage, nativ Log-Daten von gängigen Cloud-Plattformen anzubinden:

• M/O365

• Azure

• AWS

• Google GCP

Dies ermöglicht unseren Kunden die Überwachung ihrer Cloud Security in hybriden IT-Umgebungen.

Unser internes Threat Hunting Team nutzt state-of-the-art Ressourcen und Plattformen,

wie MISP, CIRCL und der NATO NCI Agency, um aktuelle Informationen über Bedrohungen

zu erhalten. Wir führen regelmäßige Dark Web Scans durch, mit dem Ziel potenzielle

Angriffsvektoren für unsere Kunden zu identifizieren.

Sollten Sie in den Fokus

dieser rücken, so informieren wir aktiv darüber und vereinbaren gemeinsam

entsprechende Sicherheitsvorkehrungen.

Die CDaaS-Service-Optionen:

| services | full | premium |

|---|---|---|

| 24 x 7 Monitoring |  |

|

| L1 Analysis & Incident Mgmt. L2/L3 Deep Dive Analysis |  |

|

| Active Incident Response |  |

|

| Threat Intelligence |  |

|

| Vulnerability & Hardening Detection |  |

|

| Network Intrusion Detection |  |

|

| Wireless Intrusion Detection |  |

|

| Standard Reporting |  |

|

| Advanced Reporting |  |

|

| Log data Storage > 30 days |  |

|

Der agentenbasierte Ansatz von CDaaS ermöglicht eine schnelle Integration Ihrer IT-Infrastruktur

an den CDaaS

Service der G.I.P.

Hierzu werden vorpaketierte Agents und Log-Forwarder-Appliances bereitgestellt, die in der

IT-Landschaft

des Kunden ausgerollt werden. Durch diesen simplifizierten Ansatz kann die Zeit des Onboardings

auf

üblicherweise wenige Monate, gegenüber klassischen SIEM-Lösungen, drastisch reduziert werden.

Die G.I.P. unterstützt Sie hierbei mit vorgefertigten Blueprints für das Onboarding, für

Playbooks und

Incident-Response-Maßnahmen.

Unsere SIEM-Lösung bietet die Möglichkeit Ereignissen auf der Grundlage von

Compliance-Standards zu klassifizieren.

Dadurch wird ein spezifisches Compliance-Monitoring sowie Compliance-Reporting

ermöglicht.

Wir bieten unseren Kunden individuelle Beratung bei Einrichtung von solch spezifischen

Compliance-Reportings an. Sie steigern hierdurch Ihre aufsichtsrechtliche Transparenz.

Unsere zahlreichen SIEM Services im Überblick. Entdecken Sie weitere Produkte, die die G.I.P. für Ihre Kunden erfolgreich betreibt.

Unser Security Operations Center der G.I.P. (SOC) ist fester Bestandteil des CDaaS. Es übernimmt die Leistungen für das Security Incident Monitoring, die Incident Analyse und ist unsere Antwort auf Sicherheitsvorfälle.

Copyright © 2022 G.I.P. S.à r.l. All Rights Reserved